三角洲机器码解除,突破限制的智慧之道,三角洲机器码解除:突破限制的智慧之道,三角洲机器人科技有限公司

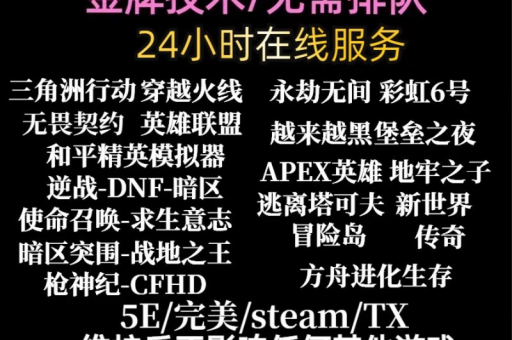

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-21 00:37:04

- 362

在当今数字化飞速发展的时代,软件和硬件的使用往往伴随着各种限制,其中三角洲机器码限制就是一个颇具挑战性的问题,对于那些渴望突破这些限制,充分发挥设备和软件性能的用户来说,探寻三角洲机器码解除的方法成为了一种智慧的追求。

三角洲机器码作为一种加密机制,其初衷是为了保护软件和硬件的知识产权以及确保系统的安全性和稳定性,在某些情况下,这些限制却给用户带来了不便,比如在进行一些个性化的开发、测试或者尝试新功能时,受到三角洲机器码的束缚,无法自由地使用设备和软件。

如何才能实现三角洲机器码的解除呢?这需要我们运用智慧和技巧来寻找突破之道。

从技术层面来看,了解三角洲机器码的工作原理是至关重要的,三角洲机器码通常是通过特定的算法和密钥来对设备或软件进行加密和限制,只有当输入正确的密钥或者通过特定的算法验证时,才能解除限制,深入研究三角洲机器码的加密算法和密钥生成机制,就像是在破解一道复杂的密码谜题。

一些技术高手会通过逆向工程的方法,对三角洲机器码相关的程序和文件进行分析,试图找出加密算法的漏洞或者密钥的生成规律,他们可能会使用调试工具来跟踪程序的执行过程,观察加密和解密的流程,寻找可以利用的破绽,这种逆向工程的方法虽然具有一定的风险性,因为可能会触犯软件的版权和加密保护法律,但在合法合规的前提下,它确实为那些渴望突破限制的用户提供了一条可能的途径。

随着技术的不断进步,一些新的技术手段也逐渐涌现出来,为三角洲机器码解除带来了新的希望,虚拟化技术就是一种很有潜力的方法,通过虚拟化技术,可以在一台物理设备上创建多个虚拟环境,每个虚拟环境都可以独立运行软件,仿佛是在一个全新的系统中一样,这样一来,即使原始设备受到三角洲机器码的限制,在虚拟环境中也可以摆脱这些限制,自由地进行开发和测试。

还有一些开源社区和技术论坛为用户提供了交流和分享的平台,在这些地方,用户们可以相互交流自己在三角洲机器码解除方面的经验和心得,分享各种破解工具和方法,有些用户可能会发现一些隐藏的设置或者参数,通过调整这些设置和参数,就能够成功解除三角洲机器码的限制,这种集体智慧的汇聚和分享,为那些想要突破限制的用户提供了宝贵的参考和帮助。

我们也必须清醒地认识到,三角洲机器码解除并非是一件轻而易举的事情,它需要用户具备一定的技术功底和耐心,在尝试解除限制的过程中,很可能会遇到各种意想不到的问题,比如系统崩溃、数据丢失等,过度依赖破解方法来解除限制也可能会给设备和软件的安全性带来隐患,毕竟未经授权的破解行为可能会导致系统漏洞被恶意利用。

从法律的角度来看,破解三角洲机器码属于违法行为,侵犯了软件开发者的知识产权,我们在追求突破限制的过程中,一定要在法律允许的范围内进行,不能逾越法律的红线。

除了技术手段之外,我们还可以从软件开发者的角度来思考如何解决三角洲机器码限制的问题,软件开发者可以在设计软件时,考虑到用户的实际需求,提供一些合理的授权方式和解锁机制,让用户能够在合法合规的前提下,充分发挥软件的功能,这样既可以保护软件的知识产权,又能够满足用户的使用需求,实现双赢的局面。

三角洲机器码解除是一个充满挑战和智慧的过程,通过技术手段、开源社区的交流以及与软件开发者的沟通,我们可以找到一些突破限制的方法,但同时也要遵守法律规定,确保行为的合法性和安全性,我们才能在不违反法律的前提下,充分发挥设备和软件的潜力,实现真正的自由和创新。

在未来,随着技术的不断发展和法律环境的不断完善,相信三角洲机器码解除的问题也将得到更好的解决,我们期待着那一天的到来,让用户能够更加自由地使用设备和软件,享受到科技带来的便利和乐趣,我们也应该尊重软件开发者的劳动成果,共同营造一个健康、有序的软件使用环境。

就是关于三角洲机器码解除:突破限制的智慧之道的全面阐述,它既展现了技术的魅力和挑战,也提醒我们在追求自由的同时要遵守法律和道德规范。